- Pymeralia

- 19 Mar, 2026

- Amenazas y Vulnerabilidades

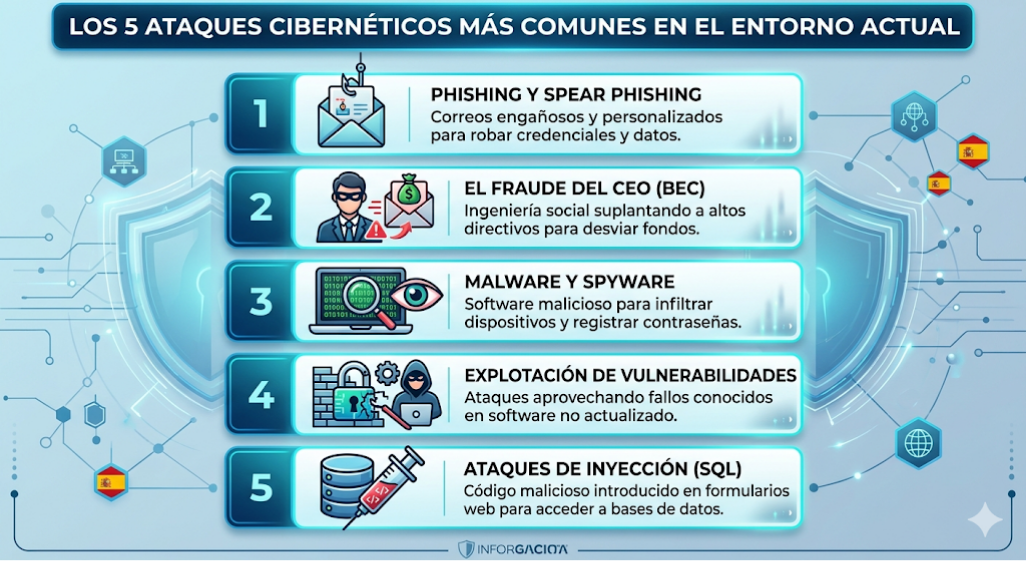

Los 5 ataques cibernéticos más comunes: Conoce a tu adversario

El primer paso para ganar una batalla es conocer el terreno y las tácticas del enemigo. En el cibercrimen, los atacantes no siempre son genios encapuchados; a menudo son sistemas automatizados que buscan puertas abiertas. En España, los incidentes de seguridad han crecido exponencialmente, afectando especialmente a sectores como la logística, sanidad y servicios profesionales.

El Mapa de las Amenazas Actuales

1. Phishing

Es la técnica estrella. Consiste en el envío de correos que suplantan a entidades de confianza (bancos, Microsoft, la AEAT). El Spear Phishing es una versión dirigida: el atacante estudia al empleado y envía un mensaje tan personalizado que es casi imposible de detectar sin formación previa.

2. El Fraude del CEO

Un ataque de ingeniería social donde el atacante se hace pasar por un alto directivo solicitando una transferencia urgente a un proveedor nuevo. Es uno de los ataques que más dinero drena de las cuentas de las empresas españolas cada año.

3. Malware y Spyware

Software diseñado para infiltrarse en un dispositivo sin permiso. El spyware, en particular, puede registrar las pulsaciones de teclado (keylogging) para robar contraseñas bancarias y códigos de acceso a servidores internos.

4. Explotación de Vulnerabilidades

Muchos negocios olvidan actualizar su software. Los atacantes utilizan "exploits" para entrar por fallos de seguridad conocidos en sistemas operativos o plugins de WordPress que no han sido parcheados a tiempo.

5. Ataques de Inyección

Ocurren cuando una página web no está bien programada. El atacante introduce comandos de código en los campos de texto (como el buscador o el login) para "engañar" a la base de datos y que esta le entregue toda la información de los usuarios.

Los ciberdelincuentes no entran rompiendo la puerta; suelen usar la llave que un empleado les entregó sin saberlo.

Estrategia de Mitigación

Para frenar estos ataques no basta con un firewall. Se requiere una estrategia de "Defensa en Profundidad": múltiples capas de seguridad que incluyen la concienciación de los empleados, la autenticación de doble factor (2FA) y auditorías técnicas regulares para cerrar las brechas antes de que sean explotadas.